İç Ağ Segmentasyonu

İç Ağ Segmentasyonu: Firewall Sadece Kapıda Değil, İçeride de Gereklidir

Güvenlik yalnızca internet çıkışında duran bir firewall ile tamamlanmaz. Gerçek koruma, iç ağda segmentasyon, yanal hareketin engellenmesi ve doğru donanım-yazılım mimarisi ile sağlanır.

Konu Özeti

- Flat network yapısının oluşturduğu güvenlik riski ve yanal hareket tehdidi

- İç ağ segmentasyonunun neden mimari bir zorunluluk olduğu

- Firewall’un yalnızca internet kenarında değil, ağın içinde de neden gerekli olduğu

- Doğru donanım seçiminin güvenlik performansına etkisi

- OPNsense tabanlı, lisans baskısı yaratmayan açık mimari yaklaşımı

Anahtar Kavramlar

Tam Metin

İç Ağ Segmentasyonu: Firewall Sadece Kapıda Değil, İçeride de Gereklidir

Çoğu ağda firewall internete bakan kapıda konumlandırılır. Bu doğru bir yaklaşımdır, ancak tek başına yeterli değildir. Çünkü modern tehditler yalnızca dışarıdan gelen saldırılarla sınırlı değildir; esas risk, saldırganın içeri girdikten sonra ağ içinde serbestçe hareket edebilmesidir.

Flat Network: Görünmez Risk

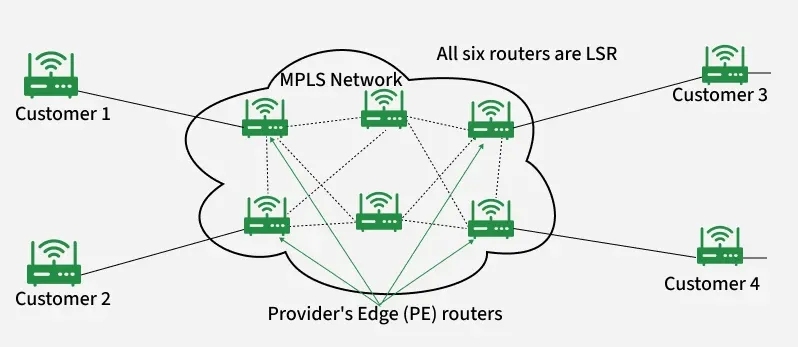

Birçok kurum dış trafiği filtreleyen güvenlik duvarını kurduğunda yeterli koruma sağlandığını düşünür. Oysa iç tarafta sunucular, kullanıcı sistemleri, yönetim altyapıları ve operasyon ağları aynı segment içinde yer alıyorsa, saldırı yüzeyi hâlâ çok büyüktür.

Bu yapıya flat network denir. Ağ içindeki sistemler arasında erişim kısıtlaması yoktur ve trafik serbest dolaşır. Bu da, içeri giren bir saldırganın kısa sürede farklı sistemlere yayılabilmesi anlamına gelir.

Yanal Hareket: İçeri Giren Durdurulamaz

Yanal hareket (lateral movement), saldırganın bir sisteme erişim sağladıktan sonra aynı ağdaki diğer sistemlere geçiş yapmasıdır. Bunun için yalnızca tek bir zafiyet yeterlidir: ele geçirilmiş bir kullanıcı hesabı, güncellenmemiş bir cihaz ya da zayıf bir parola.

Saldırgan bu ilk erişim noktasından ilerleyerek sunuculara, yönetim arayüzlerine, SCADA sistemlerine, yedekleme altyapısına veya kritik veri merkezine ulaşabilir. Flat network mimarisinde bunu sınırlayacak iç güvenlik katmanı bulunmaz.

Segmentasyon: Savunmanın Ağın İçine Taşınması

Etkin bir güvenlik mimarisi, savunmayı yalnızca ağ girişinde bırakmaz; ağın içine taşır. Her segment kendi politikasıyla çalışır. Kullanıcı ağı ile sunucu ağı ayrılır, yönetim ağı izole edilir, OT sistemleri IT tarafından kontrollü biçimde ayrıştırılır ve veri merkezi iç trafiği denetlenir.

Böylece bir segment ele geçirilse bile saldırganın diğer alanlara geçişi zorlaşır veya tamamen engellenir. Segmentasyon artık bir tercih değil, iyi tasarlanmış her ağ için mimari zorunluluktur.

Firewall Nerede Konumlanmalı?

İnternete bakan güvenlik duvarı elbette gereklidir. Ancak iç ağda da belirli sınırlar üzerinde firewall kullanılması gerekir:

- Sunucu grupları arasında: Kritik sistemler ayrı segmentte tutulur, erişim kontrollü olur.

- Departmanlar arasında: Muhasebe, üretim, yönetim gibi farklı birimler farklı politikalarla korunur.

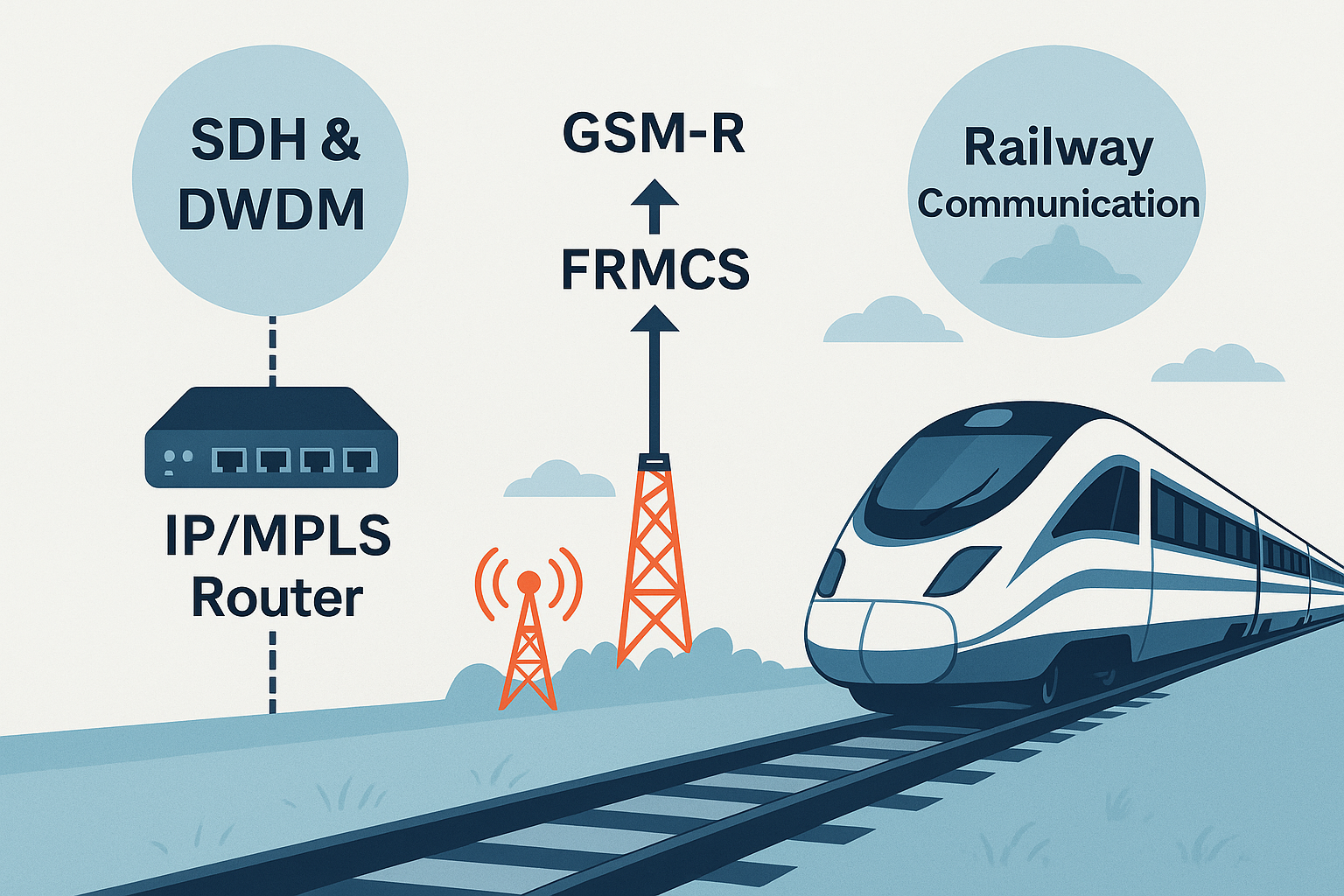

- OT/IT sınırında: Operasyonel sistemler kurumsal IT ağından güvenli biçimde ayrılır.

- Data center içinde: Doğu-batı trafik (east-west traffic) görünür ve denetlenebilir hale gelir.

Güvenlik yalnızca dış çevrede değil, ağın kritik geçiş noktalarında da uygulanmalıdır.

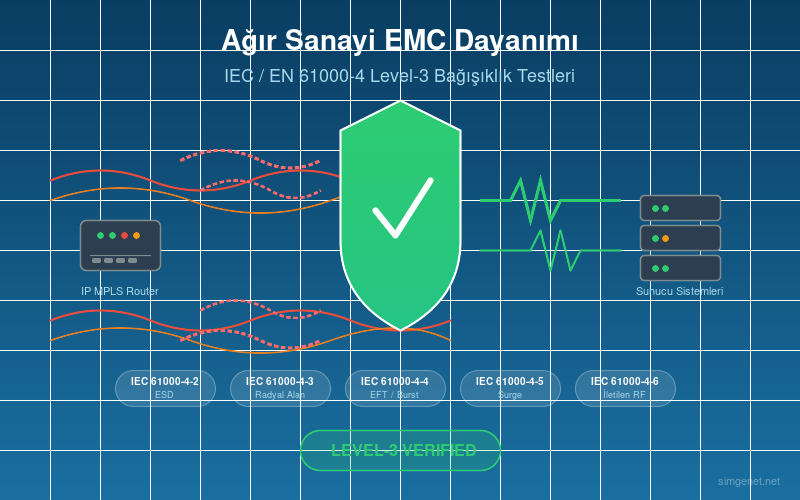

Donanım Seçimi: Neden Önemlidir?

Güçlü bir firewall yazılımı tek başına yeterli değildir. Altındaki platform yetersizse, IDS/IPS, DPI ve SSL inspection gibi yoğun işlem gerektiren fonksiyonlar gerçek kapasitede çalışamaz. Sanal ortamlarda kaynak paylaşımı performansı dalgalandırabilir.

Bu nedenle firewall platformunda dedike donanım kritik hale gelir:

- Dedike PCIe Gen4+ mimarisi

- Dedike işlemci yapısı

- Paylaşımsız ağ arabirimleri

- 1G / 10G / 25G / 100G bağlantı seçenekleri

Böyle bir yapıda güvenlik yazılımı hypervisor rekabeti olmadan, kararlı ve öngörülebilir biçimde çalışır.

Yazılım: Lisans Modeli Neden Kritik?

Kurumsal projelerde en çok gözden kaçan başlıklardan biri lisans modelidir. Kapalı ve katmanlı lisans yapılarında port sayısı, throughput veya güvenlik özelliği arttıkça ek maliyetler doğar. Bu da teknik kararları finansal sınırlamalara bağımlı hale getirir.

Açık kaynak tabanlı yaklaşım ise bu baskıyı azaltır:

- Port artışı için yeni lisans gerektirmez

- Throughput artışında yeni tier zorunluluğu oluşturmaz

- Yıllık süre dolunca kritik özellikleri kilitlemez

Böylece mimari karar, lisans baskısına göre değil, gerçek güvenlik ihtiyacına göre verilir.

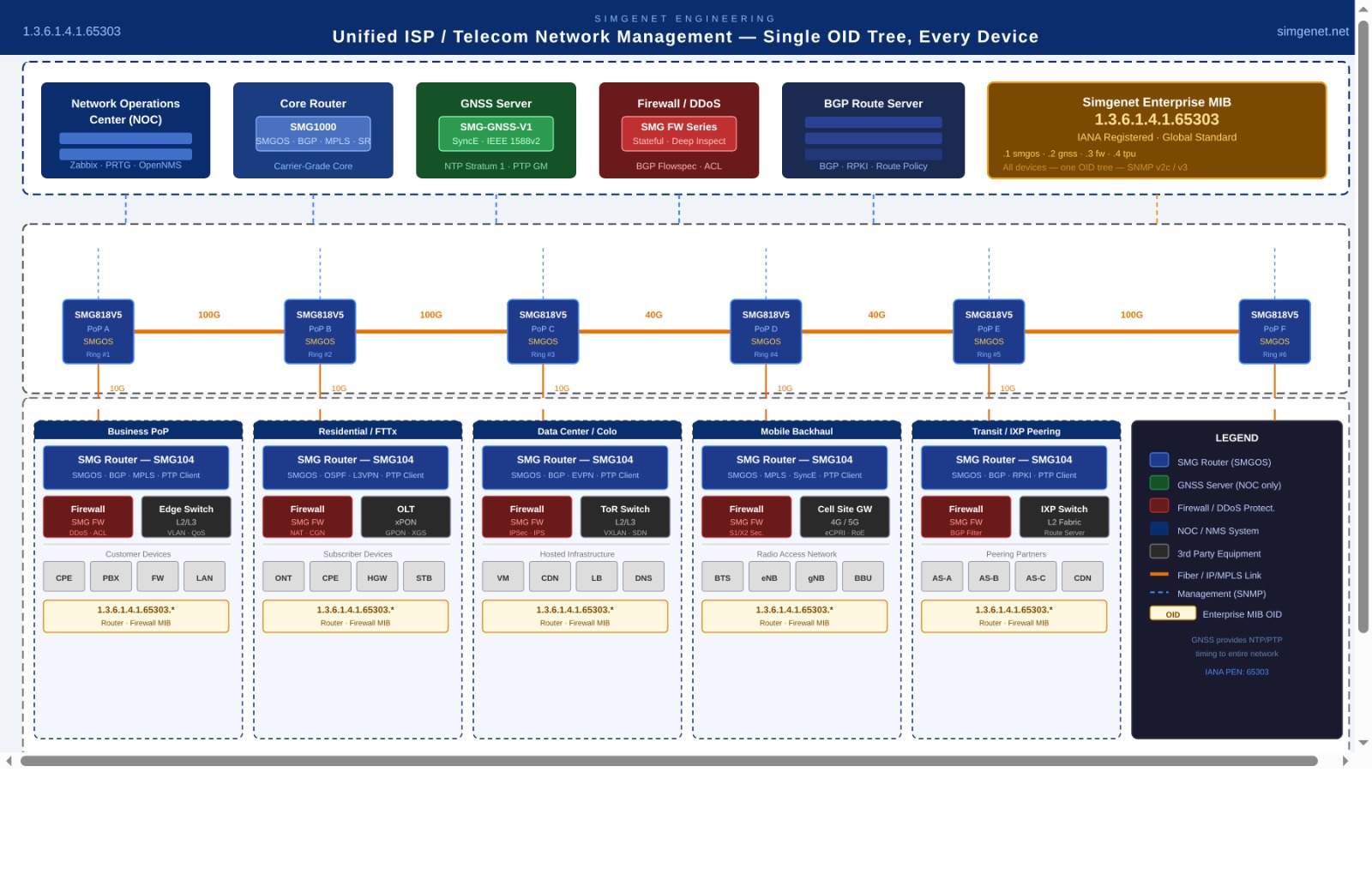

Simgenet Firewall Platformları

Simgenet, Modular Edge ve Datacenter Firewall platformlarında OPNsense Business Edition çalıştırır. Tüm modellerde aynı yazılım mantığı kullanılır; küçük ağlardan veri merkezine kadar tutarlı bir yönetim deneyimi sağlanır.

Müşteri isterse kendi güvenlik yazılımını da kurabilir. Platform tek bir yazılıma bağımlı değildir; donanım esnektir, yazılım tercihi müşteriye aittir. Teknik destek ise Türkiye’de, Türkçe ve doğrudan mühendis düzeyinde sunulur.

Sonuç

İnternete bakan firewall gereklidir, ancak güvenlik mimarisi bununla tamamlanmaz. Gerçek koruma; iç ağ segmentasyonu, yanal hareketin engellenmesi, doğru donanım seçimi ve esnek yazılım modeli ile mümkündür.

Ağ gerçekten korunacaksa, savunma yalnızca kapıda değil, içeride de başlamalıdır.